IAM vs IDaaS : état des lieux de la gestion des identités dans le cloud

De plus en plus d’entreprises et d’organisations souhaitent aujourd’hui éviter d’investir dans des projets IAM traditionnels afin de recentrer leurs efforts IT vers leurs métiers et cherchent de fait des solutions sur étagères dans la mouvance du Cloud.

Mais qu’en est-il finalement ? Peut-on vraiment trouver les mêmes fonctionnalités sur une solution IAM dans le Cloud (ou IDaaS ou Identity as a Service ou IAMaaS ou Cloud SSO) ? Quels sont les acteurs ? Quels sont les avantages et les limites du modèle ?

1. Introduction :

Il n’est pas rare aujourd’hui de croiser des clients en restructuration et qui souhaitent avoir une solution IAM complète mise en place rapidement.

Pour la majorité de nos clients , l’IAM = gestion des identités, provisioning, SSO, contrôle d’accès logique, etc. Il est admis dans l’esprit collectif (et dans le Gartner !) que le marché est segmenté et que finalement pour des solutions on-premise, nous pouvons nous retrouver avec plusieurs produits pour couvrir l’ensemble des besoins liés à l’IAM:

- un produit pour l’annuaire;

- un produit pour la gestion du cycle de vie des identités et le provisioning / réconciliation;

- un produit pour la gouvernance des identités et habilitations (re-certifications, contrôles, audit);

- un produit (ou plusieurs !) pour le SSO (E-SSO, W-SSO, F-SSO) et le contrôle d’accès logique.

Avec l’avènement du Cloud, les demandes ont changé et nous nous retrouvons avec des attentes très fortes autour de ces solutions. Différents éditeurs se sont donc lancés sur le marché et ont développé des solutions IDaaS, Identity as a Service.

Plusieurs institutions et éditeurs donnent diverses définitions de l’IDaaS :

Gartner : “A vendor in the identity and access management as a service (IDaaS) market delivers a predominantly cloud-based service, in a multitenant or dedicated and hosted delivery model, that brokers core identity governance and administration, access and intelligence functions to target systems on customers’ premises and in the cloud.”

Forrester : “Identity as a Service means Managed Identity Services (MIS). In this offering, a managed Service Provider (MSP) provides on-site or off-site services to the customer, such as provisioning, directory management, or operation of asingle sign-on service.”

Oracle : “Identity as a Service refers to the notion of making identity management capabilities available as an infrastructure service to all applications in a SOA environment.”

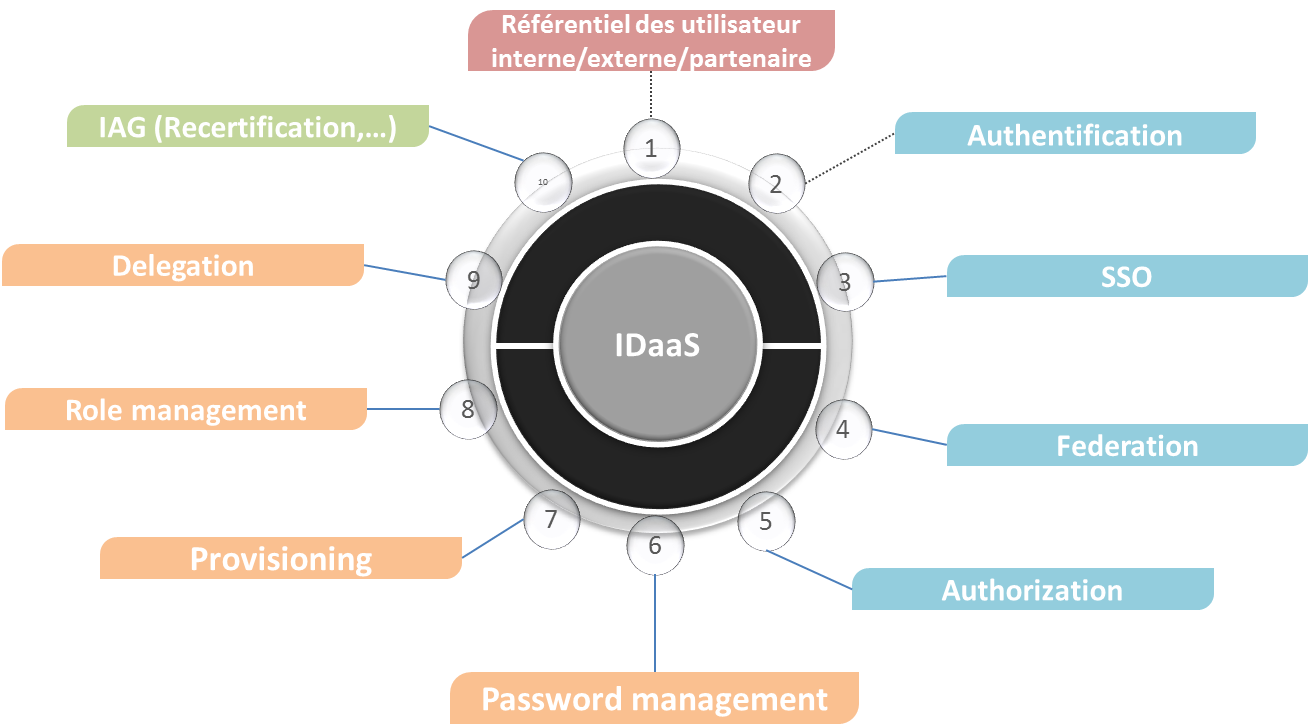

Pour simplifier, SYNETIS s’accorde à définir l’IDaaS tel que le recoupement de l’IAM, l’IAG, le WAM et le SSO, le tout dans le Cloud.

2. Pourquoi l’IDaaS ? :

Disposer d’une haute disponibilité, d’une solution “tout en un”, d’une flexibilité pour les mécanismes d’authentification (E-SSO, Web-SSO, fédération, RADIUS / 2FA), le tout en amoindrissant les charges de maintenance, d’upgrade et de gestion de l’infrastructure. Il est aisé de comprendre pourquoi l’IDaaS se démocratise.

Les fonctionnalités de l’IDaaS sont plus ou moins couvertes par les différents éditeurs et les solutions actuelles. Parmi ces fonctionnalités on dénombre :

- Le référentiel unique des utilisateurs : représente l’annuaire de consolidation des identités. Certaines solutions cloud font offices uniquement de DaaS (Directory as a Service).

- L’authentification : simple, multiple, biométrique ; ce mécanisme est indispensable à toutes solutions IDaaS, pouvant être extensible via des RADIUS à tout type d’authentification.

- Le Single Sign-On (SSO) : améliorer le confort et l’expérience utilisateur, le SSO sous ses diverses formes devient un critère indispensable pour l’IDaaS.

- La fédération : profiter du SSO sécurisé, via des protocoles standardisés et sans transit des mots de passe sur le réseau ; la fédération permet d’établir des trusts et interconnecter les partenaires, affiliés et clients.

- L’autorisation : gérer les droits d’accès et privilèges sur les applications.

- La gestion des mots de passe : réinitialisation self-service et helpdesk pour décharger les équipes de support.

- Le provisioning : aligner et consolider le référentiel autoritaire et unique vis-à-vis du réseau interne et des diverses applications.

- La gestion des rôles : conformer les autorisations par rapport aux profils et rôles des identités dans l’entreprise

- La délégation : déléguer des droits, des accès, des privilèges à un tiers sur un temps donné (lors de congés par exemple)

- La gouvernance (IAG) : re-certification, audit, contrôle ; ou comment répondre aux questions “Qui à accès à quoi ? Est-ce conforme ? Puis-je le prouver ?”.

A ces fonctionnalités s’ajoutent les avantages du Cloud, tels que la mise à l’échelle des besoins de l’entreprise qui est simplifiée ou encore la consommation à la demande. Avantages listés par la suite.

De plus, les entreprises tendent à s’orienter vers des solutions telles que Office 365 et accélèrent leur volonté de mettre à la disposition d’utilisateurs internes comme externes de plus en plus d’applications. L’IDaaS est une réponse à ces nouvelles problématiques.

3. Les avantages de l’IDaaS :

Les plus petites entités qui ne pouvaient pas accéder à une suite IAM complète (logiciel + service), peuvent trouver une bonne alternative dans le choix d’une solution IDaaS.

En effet, les solutions IDaaS étoffent leurs fonctionnalités en fonction des demandes de leurs clients. Plus une même demande est souhaitée, plus vite celle-ci sera intégrée nativement dans la solution ; permettant ainsi aux TPME/PME d’en disposer également.

Les avantages “classiques” du Cloud pouvant être appliqués à l’IDaaS:

- time to market

- mise à l’échelle

- disponibilité internationale

- sécurité intégrée

- avance technologique (évolutions, montées de versions)

- pricing adapté à l’utilisation réelle

Le choix d’une solution IDaaS permet d’éviter les contraintes d’infrastructure et d’architecture (mise en place, dimensionnement, maintenance, intégration…) tout en conservant une haute disponibilité (load-balancers élastiques, scalabilité à la demande, etc.).

La charge qui incombe lors d’un passage de 500 à 500 000 utilisateurs pour une solution IAM on-premise n’est pas comparable à celle qu’une solution cloud IDaaS peut absorber en termes de délais et de rapidité (aisance de scalabilité verticale / horizontale). Ainsi, la prévision de pics d’activité, ou l’augmentation périmétrique du nombre d’applications / utilisateurs couverts est très rapidement adaptable et mis en place avec une solution IDaaS plutôt qu’on-premise.

L’IDaaS apporte aussi son lot d’avantages fonctionnels : raccordement applications Cloud simplifiées en SSO ou en provisioning, launcher applicatif, liaison simplifiée avec les solutions MFA Cloud du marché, le self service de mot de passe, etc.

4. Les limitations de l’IDaaS :

Le provisioning bien que se basant souvent sur le standard SCIM ne permet souvent pas de gérer les comptes applicatifs en interne sans développement coûteux de transcodage SCIM/application. Certaines solutions proposent un hub de provisioning sur site (type boîte-noire on-premise) qui permet de faire le lien entre le Cloud et les infrastructures internes (solution hybride IAM/IDaaS).

La délégation d’administration, qui est une brique essentielle dans l’IAM, est souvent inexistante ou alors très limitée à ce jour. Il est ainsi pour l’instant impossible de séparer les populations selon un critère (entité,pays,…) et l’administrateur de la solution, se retrouve à administrer l’ensemble des utilisateurs. Pour de grosses structures, cela peut rapidement devenir un problème.

Par ailleurs, peu de solutions proposent des fonctionnalités de type IAG (re-certification, gestion de rôles, etc.) dans le Cloud,

Il faut également noter que les personnalisations graphiques et/ou fonctionnelles qui peuvent être mises en place au cours de projets d’IAM on-premise sont très rarement applicables avec une solution IDaaS. Mis à part une personnalisation graphique très limitée (logo, fond d’écran, couleur), les solutions IDaaS restent peu malléables lorsqu’elles n’offrent pas les fonctionnalités atypiques attendues.

Bien qu’une solution IDaaS s’appuie sur les avantages intrinsèques du Cloud, rares sont les solutions 100% “Cloud”, et ce, pour des raisons principalement législatives. En effet, la législation sur la conservation des données jugées à caractères personnelles et/ou les données d’identités sont soumises à des réglementations qui varient en fonction des pays.

En France, ces réglementations sont régies par la CNIL et les durées de rétention varient entre 6 mois et 1 an. Aux Etat-Unis le “patriot act” entre en vigueur au niveau des datacenters d’accueil.

Il en découle que le choix d’un fournisseur cloud d’IDaaS, bien que “Cloud”, spécifie la plupart du temps la géolocalisation souhaitée par le client du datacenter. État-Unis, Europe…déléguer la gestion de ses identités à un fournisseur tiers relève bien souvent de sa localisation géographique, influant par conséquent sur l’aspect “pure Cloud” du fournisseur.

5. Les solutions IDaaS :

Dans les solutions IDaaS, nous pouvons trouver des pures players mais également des solutions plus hybrides ou plus larges couvrant tout ou partie des fonctionnalités citées. Parmi lesquelles : Sailpoint, AzureAD, Okta, One Login, Memority, Ping One, Salesforce Identity, Trustelem, RSA, etc.

Nous avons pu noter que chacune a consolidé une de ses fonctionnalités de façon très importante mais peu couvrent déjà de façon satisfaisante l’ensemble des aspects de l’IDaaS.

Certaines sont plutôt orientés DaaS (Directory as a Service), d’autres axent leurs fonctionnalités vers le SSO ou le provisioning.

Les solutions complètes et dédiées se font donc rares, ou ne disposent pas encore de l’infrastructure avec mise à l’échelle adaptée.

Il est à noter que le Gartner a intégré l’IDaaS seulement depuis 2014 dans ses études comparatives et le Magic Quadrant 2015 place l’éditeur Okta comme seul leader de cette catégorie.

6. Conclusion :

Les moeurs évoluent doucement : la tendance actuelle s’oriente pour une minorité d’organisations vers la migration d’une solution IAM on-premise vers une solution “cloud” d’IDaaS pour quelques fonctionnalités précises seulement, tout en veillant à la géolocalisation des données d’identités dans ce cloud.

Malgré les chants entraînant du Cloud, il s’avère aujourd’hui que les solutions du marché n’ont pas aujourd’hui le même niveau de maturité que les solutions on-premise. Il convient donc de formaliser soigneusement son expression des besoins en évaluant les possibilités offertes actuelles afin de définir sa stratégie.

SYNETIS, de part son activité de conseil, ses nombreux retours d’expériences et sa vision globale au travers de ses partenariats, est à même de vous aiguiller et vous orienter finement vers la solution adaptée à vos besoins. N’hésitez pas à nous contacter pour de plus amples informations (contact@synetis.com).

Hadrien et Harry,

Consultants Sécurité