L’Europe agit pour la cybersécurité. Alors que le paysage numérique évolue sans cesse, la cybersécurité devient une priorité absolue pour les entreprises et les gouvernements du monde entier. Dans ce contexte, l’Union européenne a introduit la directive NIS 2, un cadre réglementaire ciblant la sécurisation des réseaux et systèmes d’information des entités de différents secteurs d’activité. L’objectif principal de cette norme, qui entrera en vigueur en octobre 2024 pour la France, est d’augmenter la résistance des infrastructures essentielles et des services numériques à l’échelle des Etats membres de l’UE.

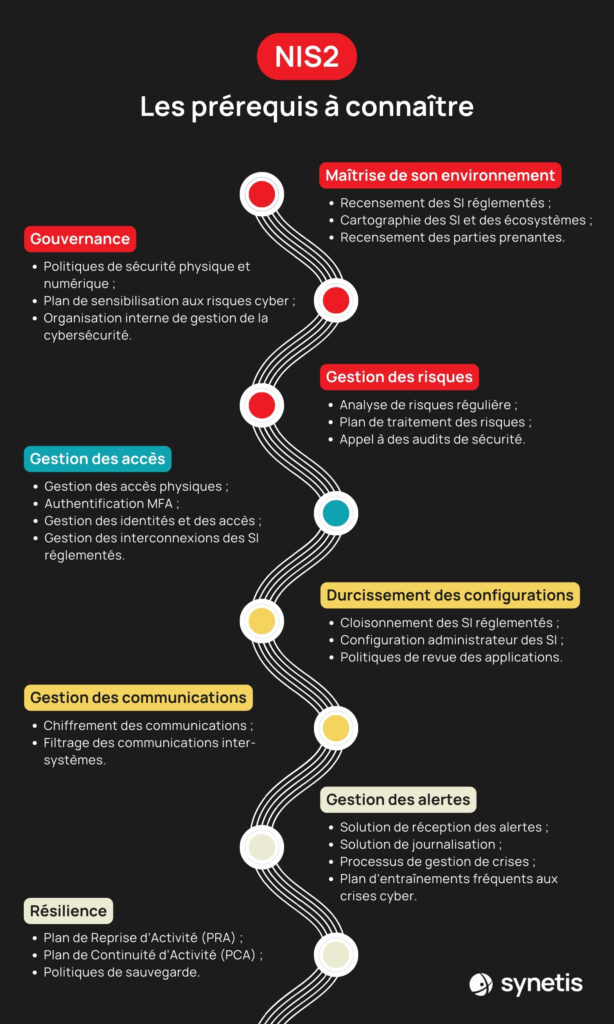

Toutefois, la conformité à la directive NIS 2 ne se limite pas à une série de vérifications formelles. Il est important de saisir pleinement les exigences préalables pour veiller à une mise en œuvre réussie de ces normes. Ces exigences englobent divers aspects, de la gouvernance effective de la sécurité à une gestion rigoureuse des incidents. Cela construit ainsi une base solide nécessaire à l’application de la réglementation NIS 2 en Europe, et également en France, sous l’égide de l’Agence Nationale de la Sécurité des Systèmes d’Information (ANSSI).

La directive NIS 2 exige une gouvernance solide et une gestion interne proactive des menaces

Dans le cadre de la directive européenne NIS 2, la gouvernance est considérée comme la pierre angulaire d’une cybersécurité efficace. Elle appelle les entités présentes en Europe à établir des politiques de sécurité robustes, couvrant à la fois les aspects physiques et numériques. Cette double couche de sécurité est essentielle dans un paysage où les menaces peuvent émerger dans l’espace physique, comme dans le cyberespace. Elle souligne également l’importance d’un plan de sensibilisation ciblé pour éduquer les employés sur les risques cyber et les bonnes pratiques. Enfin, la directive NIS 2 impose la mise en place d’une organisation interne dédiée, équipée de ressources suffisantes et d’une expertise avérée, pour gérer la sécurité informatique des entités impactées. Ces mesures visent à garantir que les stratégies de cybersécurité soient intégrées à tous les niveaux de l’organisation et que la réponse aux incidents soit rapide et coordonnée à l’échelle européenne.

Maîtriser l’environnement numérique pour une protection et une cybersécurité renforcées

Pour protéger un château, il faut connaître son enceinte, son territoire, ses défenses ; c’est aussi le cas en cybersécurité. La directive européenne NIS 2 encourage la réalisation d’une cartographie détaillée des écosystèmes numériques pour révéler les interdépendances, les vulnérabilités et les risques potentiels. De plus, la directive NIS 2 exige que les organisations identifient les parties prenantes clés, telles que les fournisseurs, les clients et les partenaires, de plus en plus visées et utilisées comme vecteurs d’attaque, due à leur maturité plus faible dans le domaine. L’objectif : anticiper les risques liés à la chaîne d’approvisionnement, les interfaces avec des tiers, et ainsi améliorer la qualité des services. Cette connaissance permet aux entreprises de se préparer à des scénarios de menace diversifiés et de renforcer leur résilience face aux cyberattaques.

Optimisation de la gestion des risques cyber grâce à la directive européenne NIS 2

L’UE met l’accent sur la réalisation d’une analyse régulière des risques et la mise en place d’un plan de traitement adapté. En plus de ces pratiques de gestion des risques, la directive NIS 2 requiert que les entreprises procèdent à des audits de sécurité périodiques. Ces audits, qu’ils soient internes ou externes, sont essentiels pour tester l’efficacité des mesures de sécurité en place et pour identifier les lacunes qui nécessitent une attention particulière. A travers NIS 2, l’objectif est d’assurer une amélioration continue des pratiques de cybersécurité, afin que les défenses restent aussi aiguisées que les menaces qu’elles visent à contrer. NIS 2 invite les entités concernées à adopter une approche préventive et réactive, en les encourageant à préparer des stratégies d’atténuation et de réponse aux incidents avant que les cyberattaques ne se produisent.

Renforcement de la sécurité des données par le contrôle des accès et l’authentification

La directive NIS 2 met l’accent sur des mesures de sécurité strictes pour ce qui est des accès aux informations, aux données sensibles, et systèmes critiques. L’authentification multi facteur (MFA) est un mécanisme de défense essentiel dans le monde de la cybersécurité, qui garantit que l’identité des utilisateurs soit vérifiée à travers plusieurs vecteurs indépendants avant d’accorder l’accès aux ressources de l’entreprise. Ces derniers peuvent inclure quelque chose que l’utilisateur sait (un mot de passe), quelque chose qu’il possède (un téléphone portable), ou quelque chose qu’il est (biométrie). Cette méthode est devenue une norme importante, voire même une obligation, dans la protection des identités en ligne, réduisant significativement le risque de compromission des comptes en cas de cyberattaques.

Protéger les systèmes d’information par une sécurisation optimale des configurations

Le « durcissement » des systèmes – une exigence importante de la directive – implique le cloisonnement des systèmes d’information réglementés ainsi que la mise en place de configurations administratives solides, minimisant les vulnérabilités et renforçant la sécurité des applications. Le durcissement vise à réduire la surface d’attaque en désactivant les services inutiles, en fermant les ports non utilisés, et en appliquant les derniers correctifs de sécurité. Les politiques de revue des applications sont une mesure indispensable pour garantir que seules les applications nécessaires et sécurisées sont en fonction.

Maximiser la sécurité des données numériques via des communications sécurisées et conformes à la directive NIS 2

La directive NIS 2 rend obligatoire le chiffrement et le filtrage des communications pour protéger les échanges d’informations de valeur entre les systèmes. Cette réglementation stipule que le chiffrement doit rendre les données interceptées indéchiffrables sans la clé appropriée, garantissant ainsi une protection optimale. Parallèlement, le filtrage des communications est exigé pour empêcher le transfert non autorisé d’informations à caractère sensible. Cette mesure vise à garantir la confidentialité des données transmises en prévenant des fuites d’information.

Améliorer la réactivité face aux incidents cyber : un objectif important de la directive NIS 2

La directive NIS 2 requiert des systèmes robustes pour la réception des alertes, le suivi des incidents, la gestion des crises et la préparation à travers des simulations régulières. Des plans d’entraînement fréquents aux crises cyber permettent aux organisations de tester et d’améliorer leur réactivité et leur niveau de résilience. Ces exercices devraient impliquer tous les niveaux de l’organisation et être basés sur des scénarios réalistes pour vérifier que les équipes sont préparées à une gamme diversifiée d’incidents. Le réseau CyCLONe va notamment dans ce sens. En effet, il permet une meilleure réactivité et gestion face aux cyberattaques, mais à l’échelle européenne. Ce réseau international regroupe les 27 Etats membres et a été mis en œuvre pour assurer un niveau commun élevé de cybersécurité dans l’Union européenne.

Soutien à la continuité des opérations avec la directive NIS 2 : élaboration de PRA et PCA

La continuité des opérations est essentielle. Dans le cadre de sa nouvelle directive, l’Union Européenne met l’accent sur l’importance vitale de la continuité opérationnelle pour les entités concernées à élaborer des plans de reprise d’activité (PRA) après incident et de continuité d’activité (PCA), accompagnés de politiques de sauvegarde des données et systèmes informatiques. Ces mesures permettent d’assurer que les fonctions essentielles d’une entreprise sont préservées ou promptement restaurées en cas d’incident de cybersécurité. Renforcer la résilience implique une identification précise des processus critiques, la mise en œuvre de redondances et l’application de solutions de sauvegarde éprouvées et testées de manière régulière.

Le respect de la directive NIS 2 est impératif pour les entreprises européennes et françaises, sous peine d’encourir des sanctions sévères, et ce, peu importe le secteur d’activité. Les pénalités pour non-conformité peuvent atteindre jusqu’à 10 millions d’euros ou 2% du chiffre d’affaires global de l’entité. Ces obligations légales soulignent donc l’urgence pour toutes les organisations d’adopter une approche proactive et de prioriser leur niveau d’alignement avec les normes NIS 2, particulièrement jusqu’à l’échéance d’octobre qui approche à grands pas. Nos experts en cybersécurité sont prêts à vous guider dans ce processus de mise en conformité, offrant leur expertise pointue des directives NIS 2 et de l’élaboration de mesures de sécurité associées. Leur rôle est crucial pour vous aider à surmonter le défi que représente cette mise en conformité, et pour veiller à la sécurité de vos opérations, de vos données, et de vos SI.