Introduction

Les entreprises et majors actuels se tournent de plus en plus vers la fédération des identités. Un référentiel central et unique contenant les crédentiels (login / password) des utilisateurs (LDAP, AD, etc.), une application web d’authentification unique et centralisée (couramment nommée IdP pour Identity Provider) et des protocoles de fédération dont SAML, WS-Fed, OAUth, OpenID…

SYNETIS intervient au quotidien auprès de ses clients pour le conseil, le déploiement, l’intégration et le maintiens de telles solutions.

Les avantages de la fédération des identités?

- Les protocoles sont sécurisés et standardisés

- Les crédentiels sensibles (mots de passe) n’ont plus besoin de transiter en clair dans les échanges réseaux puisque la fédération se base sur des trusts entre les parties.

- Les données des utilisateurs sont centralisées, facilitant leur gestion / renouvellement / modification / révocation.

Toutefois, il faut garder à l’esprit que l’utilisateur n’a plus qu’un seul couple de crédentiels à retenir. Ceux présents dans le référentiel central (LDAP / AD) et il ne les utilise qu’au travers de la mire d’authentification SSO. Ainsi, si cette mire d’authentification est compromise et/ou vulnérable, l’ensemble des applications fédérées en est impacté.

Cas concret : Fortinet

Fortinet, la multinationale américaine fondée en 2000 et spécialisée dans les équipements / appliances de hautes performances dédiées à la sécurité réseaux était vulnérable à un tel vecteur d’attaque. Fortinet est également leader dans les solutions d’Unified Threat Management (UTM) et se positionne en tant que leader mondial de solutions de sécurité après Cisco Systems et CheckPoint.

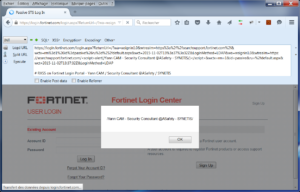

Fortinet a mis en place un mécanisme de SSO / fédération de ses diverses plateformes. Ainsi, lorsque l’on tente d’accéder à certains domaines et services de l’éditeur sans être authentifié, nous sommes redirigés vers une mire d’authentification unique. C’est notamment le cas pour les domaines :

Nous sommes automatiquement redirigé vers le domaine « https://login.fortinet.com », qui n’est autre que la mire central d’authentification.

Une vulnérabilité de type « Cross-Site Scripting » réfléchi a été identifiée par l’un de nos consultants sur cette mire d’authentification.

Au travers d’une telle vulnérabilité, portée directement sur la mire centrale d’authentification SSO (IdP) de l’éditeur, un attaquant peut modifier le DOM des navigateurs des visiteurs afin d’usurper leurs crédentiels en clair. Nul besoin d’une page de phishing, la vulnérabilité est située sur la page d’authentification elle même.

Afin d’appuyer ces propos, le consultant SYNETIS a réalisé un Proof-of-Concept et une vidéo d’illustration de la faisabilité de l’attaque :

Les équipes PSIRT de Fortinet ont immédiatement été averties suite à la découverte de la vulnérabilité, et celle-ci a été corrigée très rapidement. Nous saluons leur rapidité d’exécution et leur courtoisie.

Hello,

Thank you for your report and my apologies for the delay in responding.

Our development team has confirmed your report and we are working on a fix now.I will update you with an ETA.

Thanks!

Conclusion

Adopter l’authentification unique, notamment au travers des mécanismes et standards de la fédération des identités est une excellente pratique. Les secrets ne transitent plus en clair, des trusts entre SP et IdP sont établis, les échanges d’authentification peuvent circuler chiffrés et sont signés… Et un facteur primordial : l’expérience utilisateur n’en est qu’améliorée !

Toutefois cela implique l’utilisation d’une mire d’authentification centralisée, unique, qui se doit impérativement d’être robuste et sécurisée. Si celle-ci est vulnérable, alors l’ensemble des comptes, utilisateurs et applications fédérées peuvent l’être…

Dans le cadre de leurs activités quotidiennes, les consultants de SYNETIS peuvent être amené à déceler des vulnérabilités aussi bien :

- Au travers de leurs missions d’audit de sécurité / pentests des SI de nos clients ;

- Au sein des produits des éditeurs partenaires, avec la volonté d’améliorer constamment la sécurité des solutions proposées aux clients ;

- Sur des projets communautaires, notamment opensource, tels ceux dont nous vous relayions les informations ;

- Sur des sites internationaux de grande renommée, afin d’apporter une petite pierre à l’édifice de la sécurité globale de l’Internet.

Dès que des vulnérabilités sont détectées, des mesures de prévention, de sensibilisation et de corrections sont proposées par nos consultants aux équipes techniques, communautaires ou de support pour combler les brèches au mieux.

Pour plus d’information quant à l’analyse de vulnérabilités, l’audit de système (boite-blanche, boite-noire) et l’évaluation globale de la sécurité de votre SI, n’hésitez pas à nous contacter.

Sources & ressources :

- PoC vidéo

- Détails & PoC

- XSS on Fortinet’s Login Page Let Attackers Log Passwords in Cleartext – Softpedia

- Advisory PacketStorm Security

Yann

Consultant Sécurité

[:]