La fin du projet TrueCrypt? Des solutions?

Cela fait quelques jours que l’Internet est en émoi face à la bouleversante et inattendue annonce de l’arrêt du projet TrueCrypt, qui perdure depuis 10 ans.

TrueCrypt s’est positionné au fil du temps comme une solution du monde libre de référence pour le chiffrement de données. Cross-plateforme, très utilisé et reconnu, l’annonce de l’arrêt du projet fait des vagues.

TrueCrypt est un logiciel de chiffrement à la volée, fonctionnant sur Microsoft Windows XP/2000/2003/Vista (32-bit et 64-bit)/7, Mac OS X et GNU/Linux.

TrueCrypt est gratuit et son code source est disponible bien qu’il n’ait pas le statut de logiciel libre.

Il permet de créer un disque virtuel chiffré (volume TrueCrypt) contenu dans un fichier et de le monter comme un disque physique réel. TrueCrypt peut aussi chiffrer une partition entière ou un périphérique, comme une disquette ou une clé USB. Le chiffrement est automatique, en temps réel et transparent.

Tout ce qui sera stocké dans un volume TrueCrypt sera entièrement chiffré (i.e. incluant les noms des fichiers et les répertoires). Les volumes TrueCrypt se comportent (une fois montés) comme des disques durs physiques. Il est ainsi possible, par exemple, d’en réparer le système de fichiers avec chkdsk, ou de défragmenter les volumes créés par TrueCrypt une fois montés, etc.

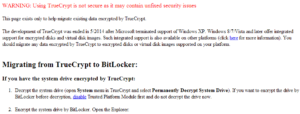

Depuis le 28 mai dernier, le site officiel de la célèbre solution de chiffrement « truecrypt.org« , redirige les internautes vers une page SourceForge qui indique que l’utilisation du logiciel n’est plus fiable, qu’il contient des faiblesses de sécurité et que le développement est arrêté. De plus, cette page préconise au travers d’un tutoriel d’exploiter dès à présent la solution propriétaire de Microsoft « BitLocker » ou le chiffrement natif dOSX.

Un bon nombre d’hypothèses parcourent le web quand à cet arrêt brutal :

- Pressions gouvernementales officieuses ?

- Blague des développeurs ?

- Piratage du serveur de l’outil ou de ses DNS ?

- Corruption d’une clé privée d’un des développeurs ?

Beaucoup d’acteurs de la sécurité se prononcent face à cette nouvelle et autour de l’incertitude de la suite du projet. Des reprises du projet (fork) ont émergé, comme truecrypt.ch.

Pour rappel, cette solution avait reçu une certification de premier niveau par l’ANSSI pour la version 6.0 et 7.1a. L’ANSSI précise que :

Au jour où ces certifications ont été émises, le produit répondait aux caractéristiques de sécurité spécifiées dans les rapports.

De plus, face aux récents événements concernant la NSA, un crowfounding avait été entrepris pour un audit de code du produit.

Face a ces questions sur l’avenir du projet, et en attente de plus d’information, SYNETIS vous recommande et vous encourage à migrer vers des produits alternatifs qualifiés qui proposent des fonctionnalités similaires.

L’ANSSI a certifié de nombreux outils similaires d’éditeurs partenaires avec SYNETIS. Nos consultants disposent d’une expertise pointue sur ces solutions et sont à même de vous aiguiller au mieux pour la migration ou l’adoption d’une de ces solutions :

- CryHod : chiffrement bas niveau avec authentification pré-boot de notre éditeur partenaire Prim’X

- ZoneCentral : chiffrement haut niveau de partage réseau, conteneur et dossiers sensibles de l’éditeur Prim’X

- Zed ! : Outil de création de conteneurs numériques voués à être transportés de l’éditeur Prim’X

- Symantec Encryption Suite : Chiffrement de parc informatique, disques durs, emails, dossiers, le tout centralisé avec des politiques fines de l’éditeur partenaire Symantec.

Sources & ressources :

- Possible abandon de TrueCrypt par ses développeurs – ANSSI

- TrueCrypt – Mais que se passe-t-il exactement ? – Korben

- TrueCrypt.ch ne veut pas croire à la fin du projet, un fork en preparation. – ZDNet

- Affaire TrueCrypt : l’ANSSI commente – Qualys

- TrueCrypt.ch – Fork

- Prim’X

Yann

Consultant Sécurité