Comparatif : Les pratiques de gestion de mots de passe de 40+ majors de l’Internet

La plupart des Grands Sites de l’Internet (majors / top Alexa) mettent en avant le fait que la sécurité des utilisateurs prône avant toutes choses. Malheureusement, une étude Dashlane met en lumière (selon leurs critères) la robustesse des mécanismes de gestion de mots de passe de ces majors en les comparant.

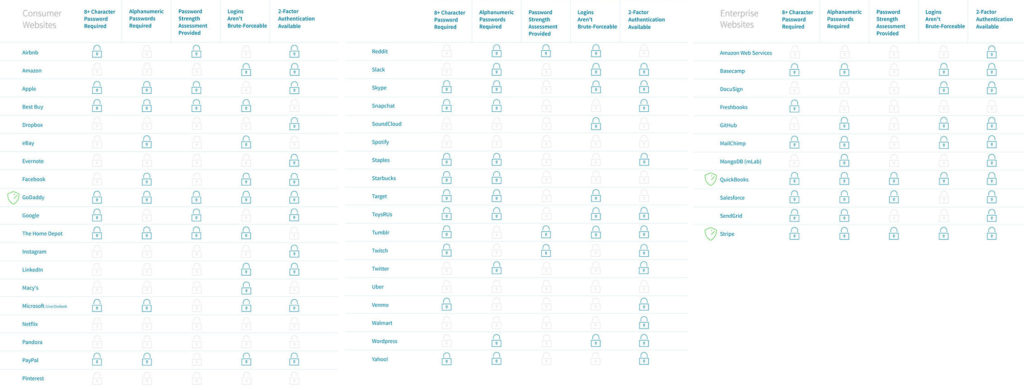

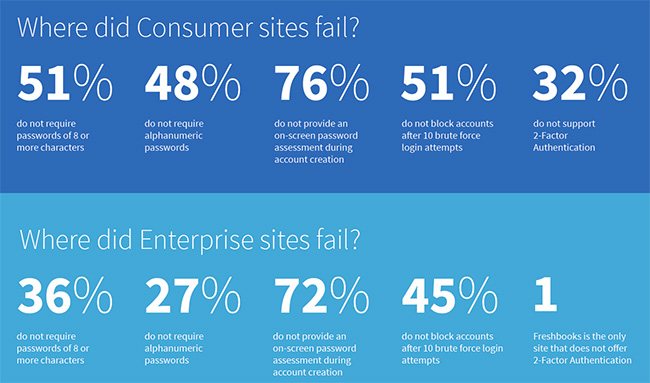

46% de ces sites destinés aux particuliers, incluant Dropbox, Netflix, Pandora, et 36% des sites professionnels comme DocuSign ou Amazon Web Services échouent face aux tests de Dashlane au regard de l’implémentation des mécanismes de sécurité « de base » pour les mots de passe.

Les plus populaires intègrent des guides / bonnes-pratiques / des politiques sur « comment définir un mot de passe robuste », et pourtant les chercheurs de l’étude ont réussi à définir le mot de passe « a », oui oui, juste la lettre « a » sur Amazon, Google, Instagram, LinkedIn, Venmo, Dropbox et d’autres…

GoDaddy sort du lot comme le seul site de particulier avec un « perfect score » de 5/5. Stripe et QuickBooks également pour les entreprises.

We created the Password Power Rankings to make everyone aware that many sites they regularly use do not have policies in place to enforce secure password measures. It’s our job as users to be especially vigilant about our cybersecurity, and that starts with having strong and unique passwords for every account,” said Dashlane CEO Emmanuel Schalit. “However, companies are responsible for their users, and should guide them toward better password practices.

La méthodologies d’analyse se fonde sur des critères relativement simples, à savoir :

- Le mot de passe doit-il comporter au minimum 8 caractères ?

- Doit-il se composer de caractères alpha-numérique au minimum ?

- Y a t’il une jauge permettant d’informer l’usager de la complexité du mot de passe qu’il défini ?

- Est-il possible de « brute-forcer » un compte (test réalisé jusqu’à 10 essais successifs) sans être bloqué par un CAPTCHA ou un autre mécanisme de sécurité ?

- Le site fourni-t-il un mécanisme d’authentification forte 2FA pour ses utilisateurs ?

Cette analyse, très intéressante bien que se fondant sur peu de critères de comparaison, pourrait être grandement enrichie avec des tests comme :

- Comment fonctionne la réinitialisation de mot de passe ? Mon mot de passe m’est-il renvoyé en clair par email auquel cas cela signifie qu’il est stocké non-haché dans leur base ?

- Après mon inscription sur le site, un email de bienvenu avec mon mot de passe en clair m’est-il envoyé ?

- Après N échec d’authentification, mon compte est il bloqué ? Définitivement ? Nécessite de contacter le support ? Juste pour quelques minutes ou quelques heures ?

- La réinitialisation de mon mot de passe oublié m’envoit-elle un mot de passe auto-généré ? Suivant quelle politique ?

- Si la réinitialisation se fait via un lien unique reçu par email contenant un jeton/token, ce lien est-il utilisable qu’une seule fois ? Limité dans le temps ? Le token/jeton est-il suffisamment robuste ?

- La procédure de mot de passe oublié (nécessitant généralement de renseigner son email pour recevoir le lien de changement de mot de passe) est-il protégée contre l’énumération d’utilisateurs ?

- La procédure de mot de passe oublié, d’authentification, ou de création de compte sont-elles à un moment ou un autre protégées par un test de Turing ?

- Etc.

Cette étude démontre que même les majors de l’Internet ne sont pas irréprochables quant à l’application des bonnes-pratiques de sécurité pour leur propre site et leurs utilisateurs / clients / usagers. De (très) nombreux critères entrent en jeu pour évaluer de la robustesse des mécanismes d’authentification et des mots de passe délivrés par un site. Il convient de particulièrement bien renforcer ces mécaniques.

SYNETIS intègre de très nombreux tests (techniques, logiques, fonctionnels) lors de ses audits et tests d’intrusion pour éprouver au maximum la sécurité des mécanismes d’authentification, de création de comptes ou de réinitialisation de mot de passe. Ceux présentés ci-dessus en font bien évidemment partis.