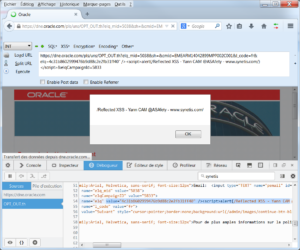

Une vulnérabilité de type « Reflected XSS » a été décelée au sein d’un sous-domaine d’Oracle.com.

Ce vecteur d’attaque portait sur la page de désinscription aux newsletters de l’éditeur. Exploitable directement via un paramètre GET, sans nécessiter d’obfuscation quelconque ni de filter-bypass, elle aurait permis à un assaillant de détourner et corrompre le rendu de la page du navigateur des utilisateurs ciblés.

Les emails émis automatiquement par l’éditeur lorsque l’on est inscrit aux listes d’informations, contiennent nécessairement un lien « se désinscrire » ou « unsubscribe » en bas de page. La page pointée par ces liens est unique en fonction des inscrits, comprenant un hash d’identification de l’adresse email (token) et l’identifiant de la campagne. Or celui-ci n’était pas suffisamment nettoyé et traité avant sa réutilisation dans le contexte de la page.

Après plusieurs échanges avec les équipes en charge du portail Oracle, la vulnérabilité a finalement été comblée. Suite à la notification de la vulnérabilité et aux divers échanges avec les équipes technique, la contribution a été annotée sur l’acknowledgement page d’Oracle, recensant également les dernières brèches et correctifs (Q1 2015).

Ce n’est pas la première fois qu’un vecteur d’attaque cible les pages “unsubscribe” des divers sites et majors de l’Internet. Ces pages sont rarement testées en profondeur et il convient de s’assurer de leur pleine sécurité avant leur mise en production.

Sources & ressources :

Yann

Consultant Sécurité